Perchè diffondere la cultura della Sicurezza?

In AIPSA ci prefiggiamo l'obiettivo di valorizzare la figura professionale del Security Manager d’Azienda; formare ed offrire aggiornamento specialistico ai Soci; diffondere la cultura di Security Aziendale; studiare i problemi di Security d’ordine tecnico, funzionale, giuridico e legislativo nell’interesse delle Aziende.

INNOVAZIONE

Favorire la ricerca scientifica e la produzione culturale attraverso la condivisione di contenuti e approfondimenti, anche sulle nuove tecnologie, a servizio della security aziendale

INCLUSIONE

Garantire l'inserimento di ciascun individuo all'interno dell’associazione nel nome delle pari opportunità.

DIVERSITY

Accogliere nel confronto continuo la pluralità di esperienze e prospettive quali valori di crescita armonica e culturale nella visione dell’associazione come elemento unificatore.

NEXT GENERATION

Agevolare e sostenere l’inserimento di giovani talenti della security con l’obiettivo di rinnovare continuamente il confronto dando continuità di crescita ed evoluzione all’associazione

0

Anni

+0

Eventi

0

Membri

0

Società

FROM THE BLOG

News e Articoli

Una raccolta di tutte le news e gli articoli sulla tematica della Sicurezza aziendale

Membership

Persona Fisica

Azienda

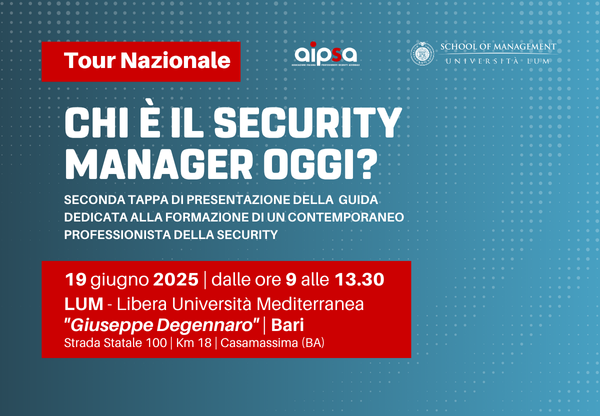

EVENTI

Gli eventi organizzati da AIPSA

Organizziamo eventi con esponenti e personalità di prima importanza nell'ambito della Sicurezza Aziendale per informare e contribuire alla diffusione della cultura della Security.

Contattaci

Utilizza la form sottostante per contattarci e richiedere informazioni sulle nostre attività.

.png)

(1)_page-0001.jpg)